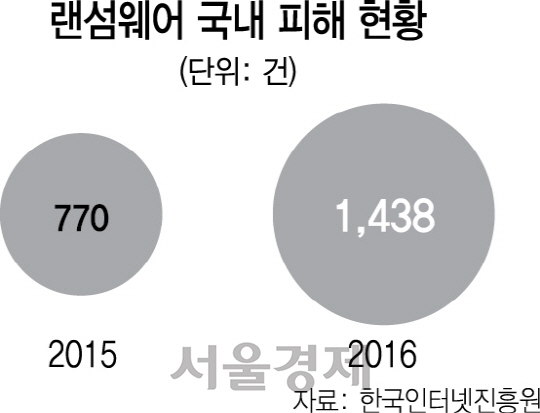

국내 웹호스팅(서버·도메인 임대 서비스) 업체가 해킹 피해로 잠긴 데이터를 풀기 위해 해커에게 돈을 주기로 결정한 것이 논란이 된 가운데 사태를 키운 요인으로 크게 세 가지가 꼽힌다. 웹호스팅 업체가 보안 체계 구축을 위한 투자를 최소화한 상황에서 피해 정보와 해커그룹과의 협상 과정을 초반부터 투명하게 공유하지 않은 게 가장 큰 문제로 지적된다. 게다가 피해를 본 고객사 역시 백업(원본 자료 사전 복사)을 주기적으로 하지 않는 등 자체적으로 관리를 소홀하게 한 점도 한 몫을 했다.

황칠홍 인터넷나야나 대표는 15일 자사 홈페이지를 통해 “랜섬웨어 해커그룹과의 타협이 이뤄진 뒤 일단 데이터 복구를 위해 비트코인(인터넷 가상화폐)를 송금했고 ‘복호화 키(key)’를 받고 있다”며 “회사 보유 지분을 담보로 업계에서 도움을 받아 2차, 3차로 돈을 보낼 예정”이라고 밝혔다. 그가 공개한 일정에 따르면 피해 서버가 모두 복구되는 시기는 다음 달 초가 될 것으로 보인다.

황 대표는 전날 ‘에레버스(erebus)’로 불리는 랜섬웨어 공격을 한 해커그룹과 데이터의 암호를 푸는 대가로 13억원을 비트코인 형태로 넘기기로 했다는 사실을 알렸다. 국내 기업이 해커그룹과 금전을 조건으로 협상을 성사시킨 것은 이번이 처음이다. 비슷한 사례로는 차병원그룹 소유의 미국 로스앤젤레스(LA) 소재 ‘할리우드 장로병원’이 지난해 2월 해커그룹에 1만7,000달러를 주고 해킹 공격에서 벗어난 적이 있다.

해커그룹은 지난 10일 오전 1시께 인터넷나야나의 리눅스 기반 서버 300대 중 153대를 공격해 심상정 정의당 상임대표 사이트 등 국내 3,400곳의 홈페이지를 마비시켰다.

해커그룹은 공격 직후 50억원을 요구했다가 협상을 통해 금액을 낮췄다고 황 대표는 설명했다. 황 대표는 인터넷나야나 보유 지분을 담보로 웹호스팅 업계에서 돈을 빌리고 사재를 일부 털어 협상금을 마련했다.

우선 매출액 30억원 규모(2015년 기준)인 중소업체 인터넷나야나가 비용 부담을 이유로 보안 시스템을 제대로 갖추지 못한 게 피해를 키운 일차적인 원인으로 거론된다. 대형 웹호스팅 업체는 보안 전문 서비스사와 계약을 맺고 시스템을 구축하지만 대부분의 중소형사는 자체적으로 관리하고 있다. 보안업계의 한 관계자는 “인터넷나야나가 협상금의 절반만 사전에 보안체계 구축에 투자했더라도 이런 일이 발생하지 않았을 것”이라고 꼬집었다.

인터넷나야나가 공격을 당한 뒤에도 미래창조과학부·한국인터넷진흥원(KISA)·경찰청 사이버수사대 등의 관계 기관에 상황을 정확히 공유하지 않고 자체적으로 해커그룹과의 협상에 나섰다는 점도 문제다. KISA와 사이버수사대는 랜섬웨어 공격을 인지한 직후 인력을 보내 피해 서버를 복사해 온 뒤 사건 경위를 조사하고 있지만 인터넷나야나가 해커와 개별 협상을 진행한다는 사실은 홈페이지와 언론보도를 통해서 확인하는 중이다. 사이버수사대 관계자는 “협상 진행 과정과 관련 정보를 공유했으면 위치 추적을 시도하는 등 최소한의 시도는 해볼 수 있었을 것”이라고 말했다. KISA 관계자 역시 “랜섬웨어 해킹은 납치·유괴와 똑같은 개념의 범죄인데 범죄자인 해커그룹과 협상을 해서 돈을 준다는 것 자체가 이해하기 어려운 대목”이라며 “협상금을 넘기는 게 선례로 남을까봐 우려된다”고 토로했다. 앞서 미래부와 KISA는 인터넷나야나에 해커그룹과의 협상에 응하지 말 것을 권유했다.

인터넷나야나의 보안체계만 믿고 백업 등 최소한의 관리를 해오지 않은 고객사의 태도도 사고의 원인 중 하나로 언급된다. 실제 한국인터넷호스팅협회 약관에는 외부 침입으로 인한 고객사의 데이터의 유출·누락은 자체적으로 백업했을 때만 도움을 줄 수 있다고 명시했다. 웹호스팅 업체를 통해 홈페이지를 운영하는 고객사는 계약 시 이 약관에 필수적으로 동의해야 한다. 인터넷나야나를 이용하는 한 고객사는 “웹호스팅사에 법적 소송을 제기해도 승소한다는 보장이 없고 해결될 수도 없을 것”이라며 “주기적인 백업만이 (피해를 줄일 수 있는) 가장 합리적인 방법이라는 것을 이번에 깨닫게 됐다”고 말했다.

KISA는 이날 랜섬웨어 피해 최소화를 위해 암호키 복원기술 연구를 시작하고 유로폴(유럽연합 경찰기구)가 주도하는 해커 대항 그룹 ‘노모어랜섬 프로젝트’에도 참여한다고 발표했다. 박해룡 KISA 암호기술팀장은 “랜섬웨어 예방에 집중한 기존 대책에서 탈피해 사후 복구까지 지원이 이뤄지도록 보완하기 위한 조처”라고 설명했다.

/지민구기자 mingu@sedaily.com

< 저작권자 ⓒ 서울경제, 무단 전재 및 재배포 금지 >